人生倒计时

- 今日已经过去小时

- 这周已经过去天

- 本月已经过去天

- 今年已经过去个月

本文目录一览:

我们经常听到的VPN是什么?

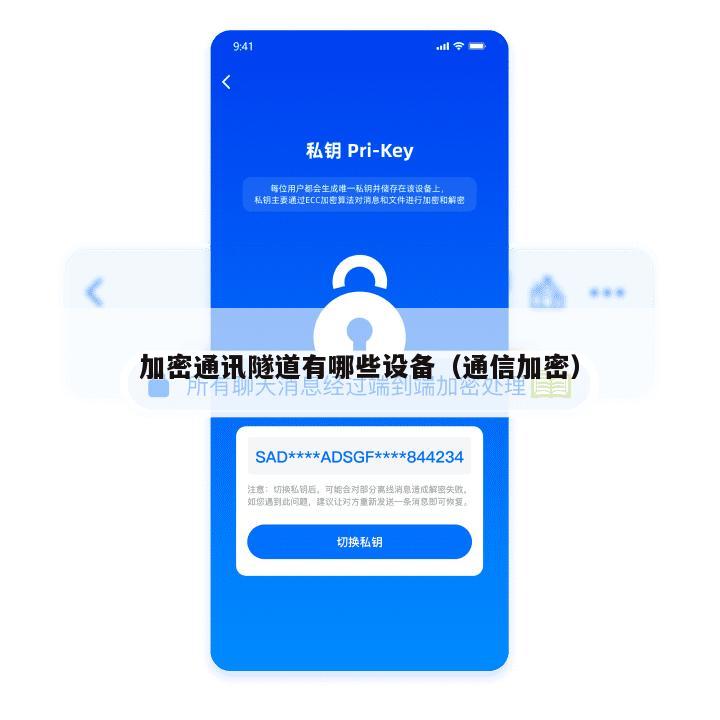

VPNs全称Virtual Private Network,即虚拟专用网络。它就像一条加密的隧道,穿越公共互联网,为企业和用户建立私密的网络连接,确保数据安全与隐私。以下是关于VPNs的详细解释:运作原理:VPNs通过加密协议,在互联网上搭建起一条虚拟的专用线路,无需物理铺设,就能在不同的地点间建立稳固的连接。

第一把钥匙:VPNs,虚拟的私人网络世界 VPNs,如同一个安全的加密信道,它连接的是不同网络间的局域网,专为商业和企业级应用而生。想象一下,当你在家无法触及公司服务器时,VPNs就像一把无形的钥匙,通过公网IP的转换和加密通信,让你在安全的网络环境中无缝接入。

虚拟局域网,应该就是我们平常听到的VPN,也叫虚拟英特网。它实际上不是真正过一定范围之内的几台电脑互相用网线,通过交换机等相连,而是通过远程的一种访问形式,比如你公司有VPN,你在外地出差,这时候,你只要可以上英特网,就可以利用你的账号和密码访问到你们公司的内部网络。

在学习网络知识时,常常听到VRF(Virtual Routing and Forwarding,虚拟路由和转发)这一术语,特别是在涉及到MPLS L3VPN或其他需要实现不同VPN之间路由隔离的场景中。起初,由于华三设备配置中较少涉及VRF,而更多的提到的是VPN实例(VPN-instance),我曾误以为只有思科设备才会使用VRF。

在如今高度互联的世界中,猫(Modem)和路由器(Router)是我们日常生活中经常听到的词汇。然而,对于许多人来说,这两者之间的区别并不是很清楚。本文将详细介绍猫和路由器的简单区别,帮助读者更好地了解它们的作用和功能,从而更加轻松地搭建网络连接。

什么是VPN设备?

1、移动VPN的工作原理是通过在移动设备和VPN服务器之间建立一条安全的加密连接,使得用户的网络流量在传输过程中得到保护。这种加密连接可以有效地防止黑客、政府机构或其他第三方截取用户的个人信息、浏览记录或其他敏感数据。同时,移动VPN还可以帮助用户绕过地理限制,访问被屏蔽或限制访问的网站和服务。

2、服务提供商:使用VPN路由器时,应确保其正确性,并通过可靠的VPN服务提供商获得升级保证。综上所述,VPN路由器是一种集成了VPN协议相关软件和硬件的路由设备,旨在提供安全、隐私保护以及网络性能优化的功能。然而,使用时需遵循正确的规定,并确保通过可靠的服务提供商获得支持。

3、手机VPN是指在手机设备上使用的虚拟专用网络技术。它具有以下特点和功能:建立加密通道:手机VPN可以在公共网络上建立加密的数据传输通道,确保手机与服务器之间的通信数据安全。隐藏用户信息:通过VPN,用户的IP地址和真实身份可以得到隐藏,从而增加网络使用的匿名性和隐私保护。

4、其属于虚拟专用网络。实质上是利用加密技术在公网上封装出一个数据通讯隧道,用户无论是在外地出差还是在家中办公,只要能上互联网,就能利用VPN访问内网资源。 苹果手机VPN可以在手机设置中连接,打开设置,点击通用。 然后进入通用,点击VPN与设备管理。 最后点击连接需要的VPN即可。

隧道适配器是什么?有什么作用?

Teredo 隧道虚拟接口分配了链路本地地址 fe80:5445:5245:444f 以及针对 Teredo 隧道接口的区域 ID 6。

隧道适配器可能会影响上网。以下是具体的影响方面:网络延迟和速度降低:隧道适配器在某些情况下可能导致网络延迟或降低网络速度,这是因为数据包在不同网络协议之间的转换和封装过程可能引入额外的处理时间。

在Windows7系统中确实这样,这些隧道适配器的本地连接是由系统自动配置生成的。作用是实现IPv4 与IPv6 互相访问。

加密技术的四种类型

当采用WEP加密技术时,“安全认证类型”会有以下三种供选择“自动选择”、“开放系统”、“共享密钥”这三项,“自动选择”是无线路由器可以和客户端自动协商成“开放系统”或者“共享密钥”。

结果:文件C被加密。这同样体现了接触传染性,文档B的机密数据被转移至文件C,触发了主动加密机制。新生继承性也是主动加密的典型特征,指的是任何对象在涉密后其新建的文件都会被加密。这一特性类似于生物学中的遗传特性,是主动加密技术强制性的体现。

然而,软驱速度慢,频繁检查加密点会降低程序运行速度。加密软件通常只在软件启动时检查一次,无法避免用户使用加密盘启动多份软件。此外,软盘易损,加密软件频繁读写加密点可能导致软盘损坏。加密盘不能备份,给软件公司带来了维护用户加密盘更换请求的难题。

NIST开发了多种技术和方法以增强和维护数字基础设施的安全性和完整性,并确保通信的顺畅进行,不受量子技术进展的干扰。从众多候选算法中,有四种算法被选定为标准化算法。这些算法各具特色,包括基于公钥封装技术的算法和三种数字签名方案,被视为保护安全免受量子威胁的重要一步。

密码体制可以分为错乱、代替、密本和加乱四种基本类型。这些方法既可以单独使用,也可以混合使用,以编制出复杂度很高的实用密码。公开密钥体制:20世纪70年代以来,学者提出了公开密钥体制这一新的密码体制。它通过运用单向函数的数学原理,实现了加、脱密密钥的分离。

vpn加密采用的协议

1、第三层VPN 第三层VPN位于OSI模型的第三层,也就是网络层。这种VPN类型通常基于IP协议工作,它允许不同位置的网络通过公共网络进行连接,同时保持数据的安全性和隐私性。通过使用隧道协议,第三层VPN可以将数据包加密并在不同网络之间进行传输。

2、第2层隧道协议(L2TP) 500 其中PPTP协议使用 1723 TCP端口号,L2TP协议使用 500 TCP端口号。VPN定义:VPN的英文全称是“Virtual Private Network”,翻译过来就是“虚拟专用网络”。顾名思义,虚拟专用网络我们可以把它理解成是虚拟出来的企业内部专线。

3、L2TP——附带IPsec(IP安全)的L2TP(第2层隧道协议)是非常安全的协议,其内置于多种桌面和移动设备。L2TP/IPsec采用256位加密, 但额外的安全开销比PPTP需要更多的CPU使用率。

4、VPN主要采用隧道技术、加解密技术、密钥管理技术和使用者与设备身份认证技术。常用的虚拟私人网络协议有:IPSec : IPsec(缩写IP Security)是保护IP协议安全通信的标准,它主要对IP协议分组进行加密和认证。

5、与其他VPN协议的区别:与其他VPN协议相比,vpp.采用了更高级别的加密和安全技术。此外,它还能应对各种互联网攻击,如DDoS攻击和中间人攻击。在连接速度和用户体验方面,vpp.也表现出更高速和更顺畅的特点。应用场景:vpp.协议适用于各种在线场景,如远程工作、在线视频、在线游戏等。

6、手机vpn表示虚拟专用网络,可以进行加密通讯,连接协议包括PPTP、L2TP、IPSec,如果需要在手机上使用vpn,以一加7t为例,打开手机,点击设置,进入系统设置页面,点击WLAN和互联网,点击vpn,点击加号按钮,输入vpn配置文件,之后保存即可上网。